オンライン麻雀ゲーム「Maru-Jan」を運営するシグナルトーク社長の栢孝文氏は、OGCで「ある日突然やってきた。DDoS攻撃の対応実例」と題して講演し、攻撃の実態と一連の教訓について語りました。

|

| シグナルトーク社長 栢孝文氏 |

事件は2009年8月3日、午後3時38分に発生しました。何者かから「今からDDoS攻撃を開始する。被害を受けたくなければ、100万円を支払え」という脅迫メールが届いたのです。それと同時に運営サポートから、サーバが高負荷状態でダウンしているという報告が入りました。そして午後9時14分、犯人から支払いを促す第2のメールが届きました。

ちなみにDDoS(Distributed Denial of Service attack)攻撃とは、複数のコンピュータから標的となったサーバに対して、短時間にきわめて大量の信号を送信し、回線やサーバの機能を占有して、サーバをダウンさせたり、利用者の利便性を妨害するなどの行為をさします。これは刑法第234条2項「電子計算機損壊等威力業務妨害罪」に相当し、さらに刑法第249条「恐喝罪」のトッピングまでついています。

はじめに栢氏は「この場合の正しい対処法は?」と問いかけ、「支払う」「拒否する」という2つの選択肢を示しました。実際、突然のことで社内が混乱し、「支払いません」と回答したそうです。しかし、この対応は失敗でした。栢氏もこれが、かえって先方に目をつけられるきっかけになったと推察します。そして「無視するのが正解」だったと補足しました。

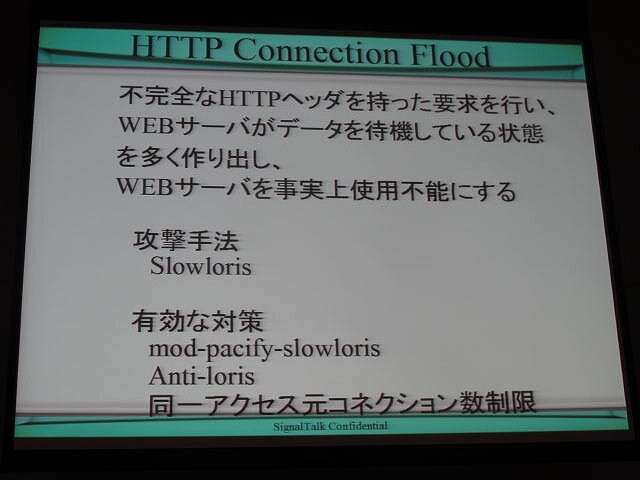

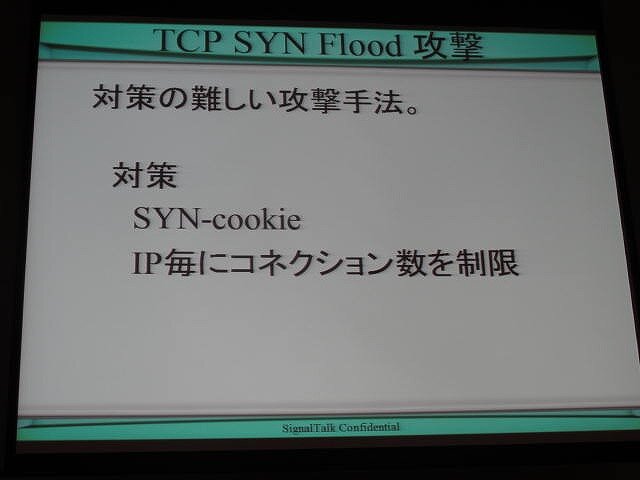

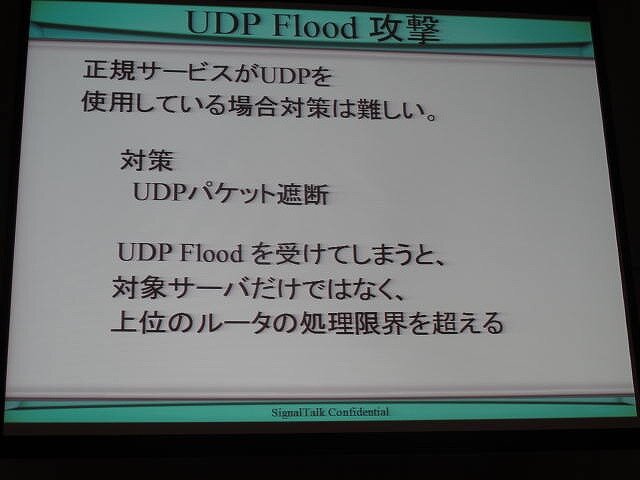

ともあれ、そこから本格的なDDoS攻撃が始まり、ゲームサービスができない状態になりました。犯人側も一度に全力で攻撃をしかけずに、段階的に攻撃を強化していったといいます。はじめに1台のサーバに攻撃し、対策を施すと、その他のサーバに攻撃を移す。APACHサーバの脆弱性に対して対策を施すと、TCPの脆弱性に攻撃を切り替える。攻撃元のIPアドレスに対して遮断措置を施すと、次々に別のIPアドレスから攻撃してくる、などです。

|  |

|  |

技術的には「HTTP Connection Flood」「TCP SYN Flood」「UDP Flood」といった攻撃が段階的に行われました。トラフィックも秒間数万PVレベルから始まり、最終的に数十万PVまで増加。「新しいミサイル(DDoS攻撃)が飛んできた!(始まった)」など、社内は騒然となりました。攻撃はMaru-Janだけでなく、それをホスティングする上位のルータにまで及び、他社のサービスまで被害に巻きこむほど激しいモノでした。

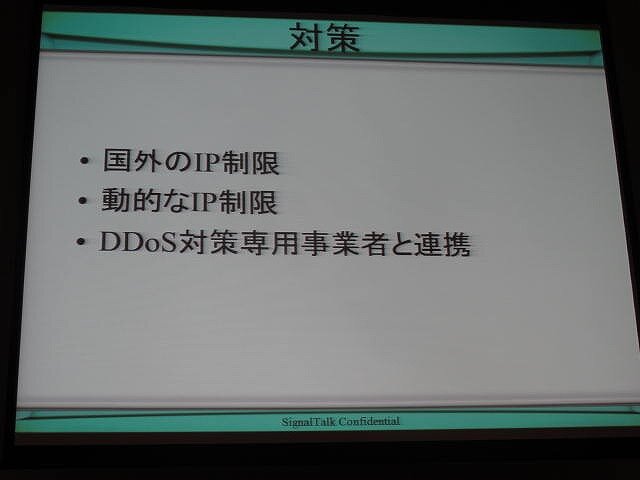

「勝ったと思ったら、また次の攻撃がくる。これが続くと、次第にスタッフの心が折れてくる」(栢氏談)。これに対抗するには、マネジメント側が当初から攻撃の最大規模を正しく見積もることと、外部のDDoS対策専用業者と連携をとることが重要だと述べられました。今回の事件ではサイバーディフェンス(http://www.cyberdefense.jp/)に協力を要請し、適切な支援が受けられたとのことです。

|

| 外部企業との協力が早期解決につながった |

ちなみに警察にも届け出たそうですが、被害届を提出するのに時間を取られたうえ、具体的な対策には結びつかなかったそうです。もちろん被害届を出すことは重要ですが、実際には自分たちで問題を解決する姿勢が求められる、と述べられました。

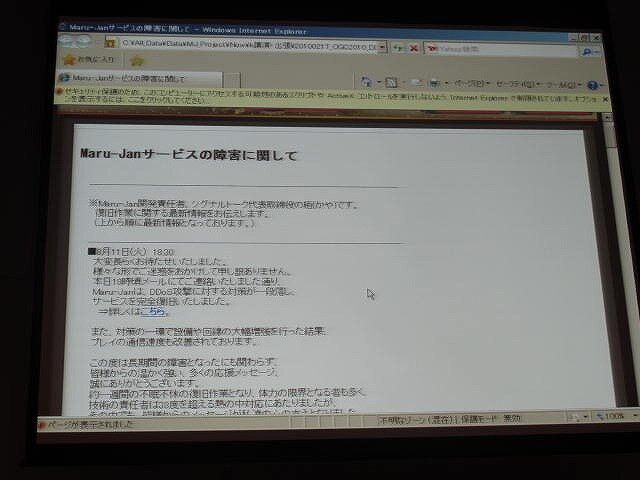

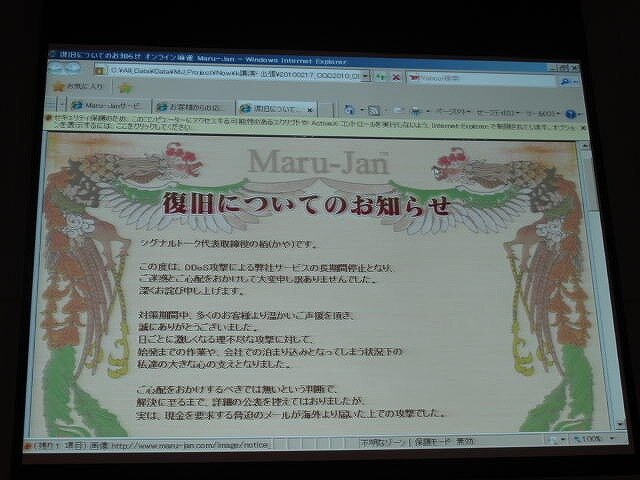

こうした対策の結果、約1週間後、サービス再開にこぎつけました。

ただし、DDoS攻撃で得たモノも少なくなかったと言います。第1に技術対応です。DDoS攻撃は存在自体は非常にポピュラーで、社内のエンジニアも知識としては知っていたモノの、誰も自分たちの身に降りかかってくるとは想像していませんでした。それがこうした問題が発生したことで、対策のノウハウが貯まりました。栢氏は普段からの技術リサーチに加えて、外部の専門家との協力体制が不可欠だと言います。

|  |

| 状況と対策を逐一、ユーザーに公開 | ユーザーから大量の応援メールが届いた |

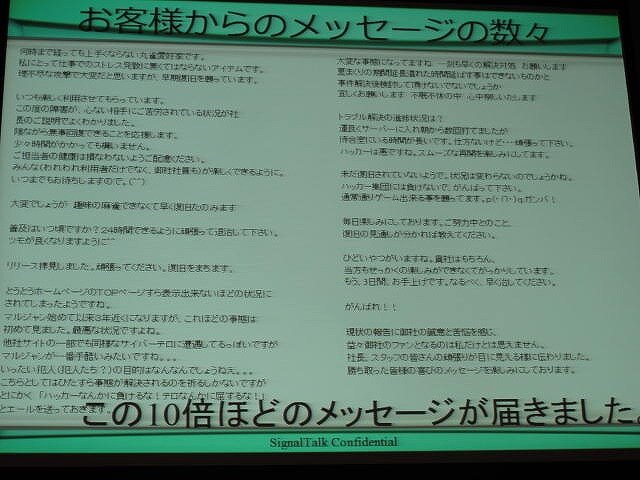

ユーザーとの信頼関係が深まり、どのように遊ばれているかがわかったことも、思わぬ収穫でした。ダウンした直後はユーザーからクレームや問い合わせのメールが殺到したものの、状況を逐一公開することで非難はぴたりと収まり、かわって大量の応援メッセージが殺到。スタッフ一同、非常に勇気づけられたと言います。またメールの文面から「子育てや介護の合間に遊んでいる」「海外駐在員に遊ばれている」など、ユーザーの具体的なプレイ状況がわかった点も収穫でした。

このほか社内の結束力も強まりました。大黒柱の「Maru-Jan」の中断は、同社にとって倒産の危機に他なりません。社内では将来を不安視して、女子社員がすすり泣く光景も見られたと言います。そこで栢氏はモチベーションを保つため、社員を集めて「2ヶ月間は持ちこたえられると思う」「こうした攻撃は初めてだが、何か意味があると思う」と明言しました。結果として1週間で復旧できたのですが、復旧後「何か意味がある」という言葉を多くのスタッフが覚えており、驚かされたと言います。

|  |

| サービス再開にあわせて特別ポイントも配布 | 伸び悩んでいた売り上げも約2割アップした |

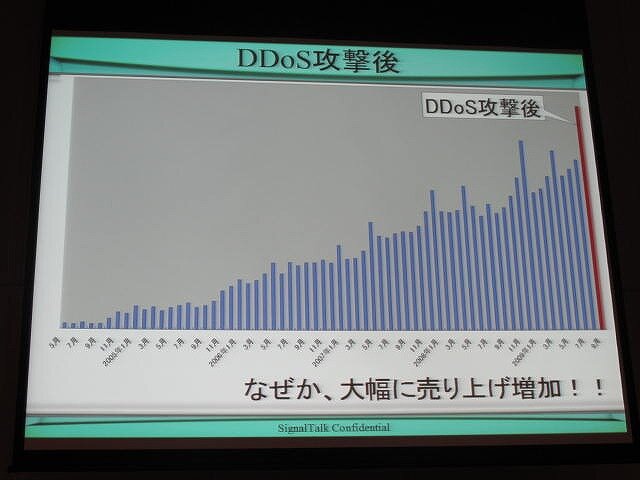

最後に売り上げもアップするという、思わぬ効果がありました。それまで伸び悩みがちだったアクセス数も、サービス再開後は約2割アップしました。「理不尽な脅迫に応じることなく、サービスが復旧したことで、会社のイメージアップにも貢献できた」「休眠ユーザーが戻ってきた」と栢氏は分析します。もっとも、サービス再開の告知をメルマガで流した直後に、正規アクセスが集中しすぎて、再びサーバがダウンしたというオチまでついたのですが。

最後に栢氏は「当初は訳が分からず、理不尽な思いもしたが、それぞれの局面できちんと対応したことで、信頼感の向上やスタッフの結束、技術レベルの向上など、さまざまな効果があった。なにより自分たちのサービスを楽しんでくれている、お客様の顔が見えた」とまとめました。

ちなみに、その後も小規模なDDoS攻撃が断続的に続いているとのこと。オンラインゲームが市民権を得る一方で、こうした犯罪行為もさらに拡大することが予測されますが、運営会社の毅然とした対応が求められそうです。